勒索软件的特征与防范 网络与信息安全软件开发的关键挑战

勒索软件是当前网络安全领域最具破坏性的威胁之一,它不仅给个人用户带来数据损失,更对企业、政府机构乃至关键基础设施构成严重威胁。深入理解其运作特征,并据此开发有效的防范措施,已成为网络与信息安全软件开发的当务之急。

一、勒索软件的典型特征

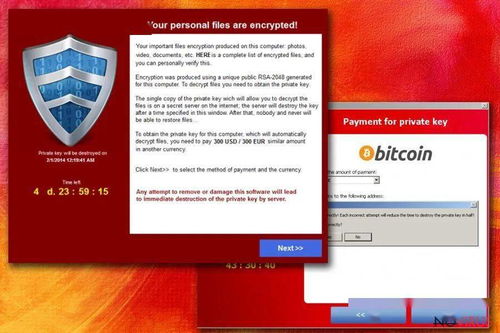

- 加密与锁定:勒索软件的核心特征是使用高强度加密算法(如RSA、AES)对受害者的文件、数据库甚至整个系统进行加密,使其无法访问。部分变种还会锁定操作系统界面。

- 勒索要求:加密完成后,软件会弹出窗口或生成文本文件,明确要求支付赎金(通常以比特币等加密货币形式),并威胁不支付则永久删除数据或公开敏感信息。

- 传播方式多样:

- 网络钓鱼邮件:通过伪装成合法机构的邮件附件或链接传播。

- 漏洞利用:利用操作系统、应用软件的未修补漏洞自动传播。

- 恶意广告与捆绑软件:潜伏在非法下载或某些广告中。

- 横向移动:在企业内网中,通过感染一台设备后,利用内部凭证和漏洞横向扩散。

- 隐匿性强:现代勒索软件常采用代码混淆、加密通信、反分析技术来逃避传统安全软件的检测。

- 产业化与“服务化”:勒索软件即服务(RaaS)模式的出现,降低了犯罪门槛,攻击者可以租用勒索软件平台,使攻击活动更加频繁和专业。

二、面向勒索软件的防范策略与安全软件开发

防范勒索软件需构建“预防、检测、响应、恢复”的全生命周期防御体系,这对信息安全软件开发提出了明确要求。

- 预防层面:

- 软件开发需集成主动防御:安全软件应具备应用程序白名单、最小权限原则执行、可疑行为监控(如大量文件加密操作)等功能。

- 强化漏洞管理:开发工具应支持对自身及保护对象的漏洞扫描与快速补丁部署。

- 用户教育模块:软件可集成模拟钓鱼测试与安全提示,提升用户意识。

- 检测层面:

- 行为分析引擎:超越传统的特征码检测,采用AI/机器学习模型,分析进程行为模式,及时发现异常加密活动。

- 网络流量监控:检测与已知C&C(命令与控制)服务器的通信,或异常的数据外传。

- 端点检测与响应(EDR):软件开发需聚焦于深度可视化和端点数据采集,以便快速追溯攻击链。

- 响应与恢复层面:

- 自动化隔离与遏制:一旦检测到威胁,安全软件应能自动隔离受感染设备,防止横向传播。

- 可靠的备份与恢复解决方案:这是应对勒索软件的最终防线。安全软件应确保备份的常态化、异地化、离线化,并提供快速、干净的恢复能力。开发需注重备份系统的自身安全性,防止其被加密或破坏。

- 威胁情报集成:软件应能接入全球威胁情报网络,快速获取最新勒索软件家族的信标(IOCs)与战术(TTPs),实现协同防御。

三、未来发展趋势与开发方向

网络与信息安全软件的开发必须与时俱进:

- 向扩展检测与响应(XDR)演进:整合端点、网络、云等多维度数据,提供更统一的威胁发现、调查和响应能力。

- 零信任架构的融入:在软件设计中贯彻“从不信任,始终验证”原则,强化身份验证和微隔离。

- 重视开发安全(DevSecOps):确保安全软件自身的开发过程安全,防止供应链攻击。

- 与硬件安全能力结合:利用TPM等硬件安全模块,为关键数据(如备份凭证)提供更强保护。

###

勒索软件的攻击手法在不断进化,防御之战本质上是攻防双方技术与速度的较量。成功的网络与信息安全软件开发,必须深刻理解勒索软件的每一个特征,并将其转化为精准、主动、智能的防御代码。唯有通过持续的技术创新和体系化的防御思维,才能在这场没有硝烟的战争中守护数字资产的安全。

如若转载,请注明出处:http://www.sauqdlc.com/product/35.html

更新时间:2026-06-01 18:33:01